公開日 /-create_datetime-/

もっとわかりやすく!テレワークからはじめる「働き方改革」Vol.4 初心者でもできる!テレワークのためのシステム環境づくり

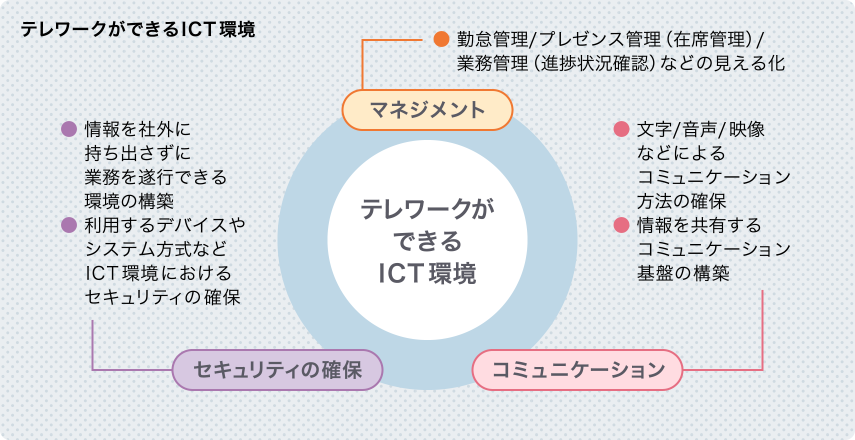

テレワークのために必要な3つのシステム環境

Vol.1ではテレワークの基礎知識、Vol.2では導入前の準備、Vol.3ではルールづくりについてお伝えしてきました。今回は、実際にテレワークを進めるために、自社に適したICTツールとセキュリティ対策について考えていきましょう!

テレワークの方法でシステムを選ぼう

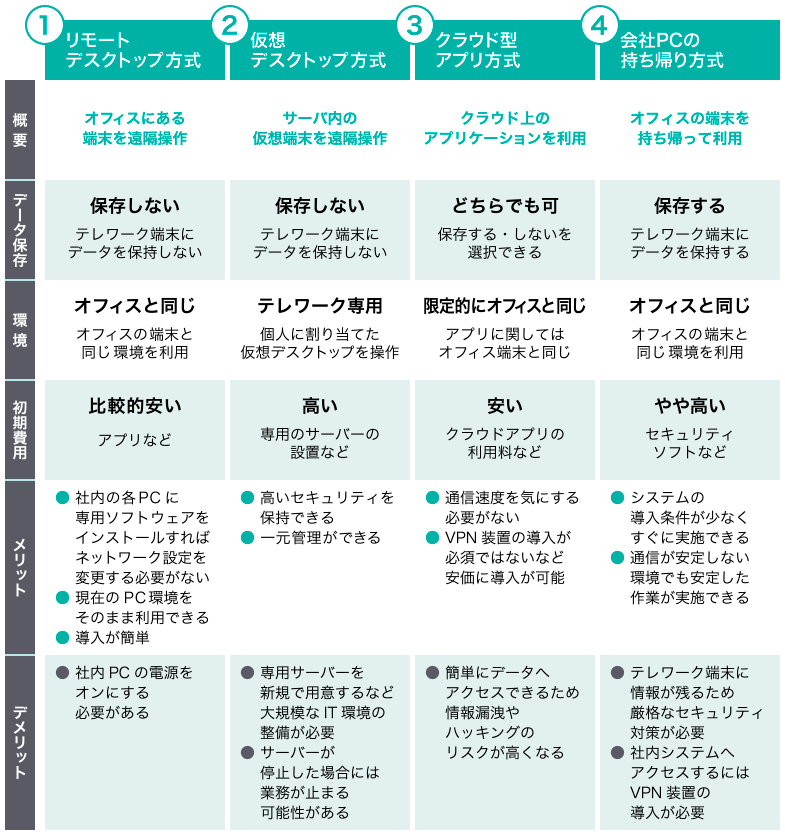

社外にいながらにして職場にいるのと同じ業務をしようとしたとき、さまざまな方法がありますが、よく考えていただきたいポイントは導入のしやすさや使い勝手とセキュリティのバランスです。利用する対象者の範囲や業務内容、テレワークの形態によって、主に4つのシステム方式があります。

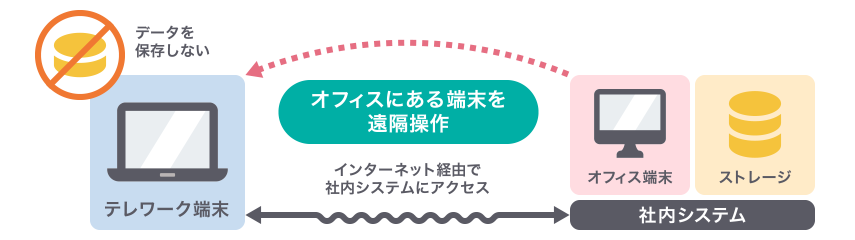

①リモートデスクトップ方式

オフィスに設置されたPCのデスクトップ環境を、テレワーク端末から遠隔で閲覧・操作するシステムです。オフィスで行っていた業務をそのままテレワーク環境でも継続して実施でき、保存したファイルはオフィスにある端末に保存されるので情報漏洩が起きにくい点がメリットです。専用のアプリケーションや専用機器(認証キーなど)を用意すればスタートできるため、導入コストも押さえられます。

◆NTTテクノクロスではMagicConnectを利用して安全で簡単なテレワークを実施しています。

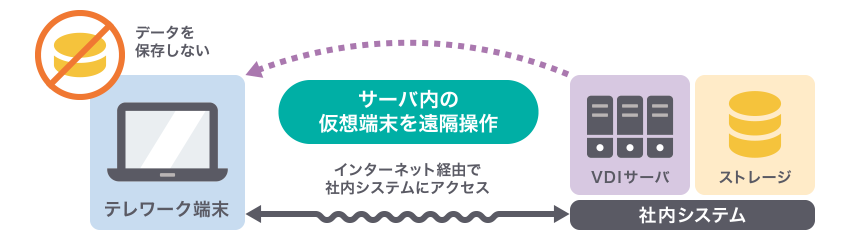

②仮想デスクトップ方式

オフィスに設置されているサーバ上から提供される仮想デスクトップに、手元にある端末から遠隔でログインして利用するシステムです。①と同様、テレワーク端末には作業した内容は保存されません。オフィスに仮想デスクトップを管理するサーバを設置する必要などがあり、初期コストはかかりますが、セキュリティレベルの向上が期待できます。

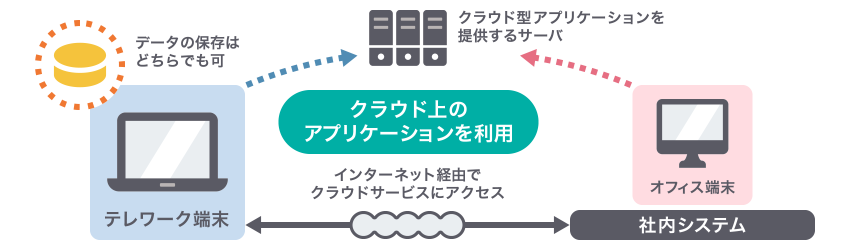

③クラウド型アプリ方式

インターネットからクラウドサーバ上にあるアプリケーションにアクセスし、作業を行うシステムです。アプリケーションの利用料以外、設備コストはほとんどかからないため安価で利用でき、どこからでもどんな端末でも同じ環境で作業ができます。その一方、クラウド上で作成したデータはクラウド上にも端末にも保存先を設定できるため徹底した情報管理が必要になります。

④会社PCの持ち帰り方式

会社で使用しているPCを社外に持ち出し、主にVPN装置等を経由して社内システムにアクセスし、業務を行う方式です。PCに業務データの多くが格納された状態で社外へ持ち運びすることになるため、盗難や紛失、情報漏洩などのリスクが高く、セキュリティ確保のためのコストがかかります。

①~③のいずれかを用いて、テレワーク端末にデータ等の情報を保存しないで済むように運用する方式のことを「シンクライアント方式」と言います。一方④のように、オフィスに設置されたデスクトップのようにデータを使用端末に保存する方式のことを「リッチクライアント方式」と言います。

テレワークをもっと円滑にするお役立ちツール

テレワークを実施すると「チームメンバーとのコミュニケーションが不足している」「業務の進捗が確認できない」といったコミュニケーションや業務管理の課題も出てきます。こうした課題を解決するために、自社の課題に適したツールを複数組み合わせて、テレワークをさらに円滑に進めていきましょう。

(例)課題とその解決のためのツール

| コミュニケーションの課題 | ・グループチャット チーム内での情報共有のスピードを上げ生産性を向上させます。 プライベートのチャットツールと異なり、ユーザー権限など管理機能が充実し、ログを各端末に残さず利用できるので安心です。 ・WEB会議 世界中どこにいても、カメラやマイクを使用して実際に目の前に相手がいるように打合せができます。 映像だけでなく音声や資料のやりとりもできるのでコミュニケーションが活性化します。 |

|---|---|

| 業務管理の課題 | ・タスク管理 仕事を「見える化」することで、他のメンバーとの情報共有、部下の進捗管理を行い、チームの業務効率を向上させます。 |

◆ NTTテクノクロスでは以下のようなツールを利用し安全で円滑なテレワーク環境を整えています。

●グループチャット:TopicRoom(トピックルーム)

●タスク管理:FlatTask(フラットタスク)

●電話帳アプリ:ProgOffice Enterprise(プログオフィス エンタープライズ)

快適に、安全にテレワークを進めるために

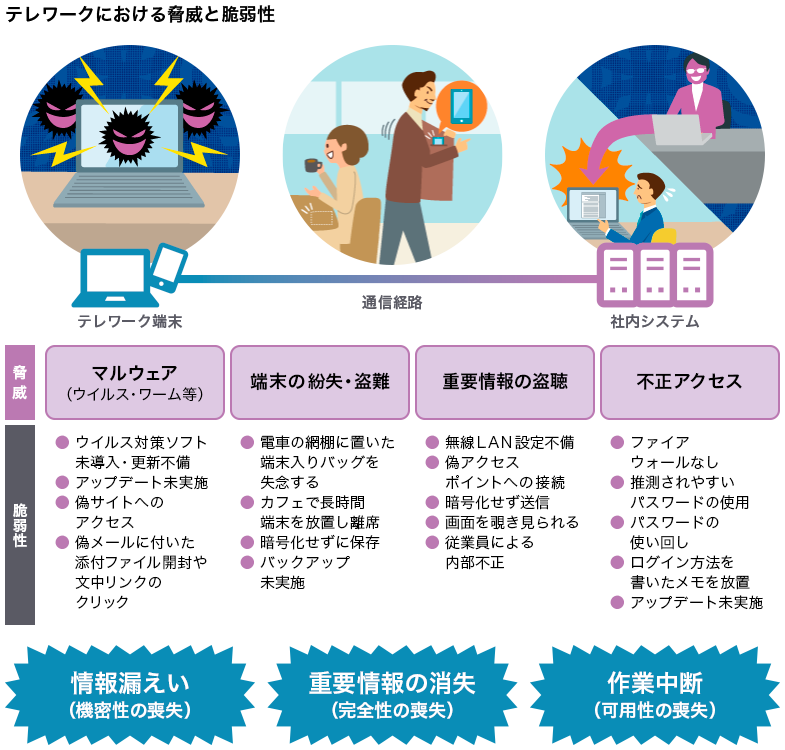

第三者が立ち入る可能性がない場所で、従業員同士は直接やりとりをし、PCやインターネット回線もセキュリティ対策が万全に施されている。これが普段のオフィスでの業務環境です。テレワークは、いつでも、どこでも、オフィスにいるときと同じように業務が推進できることがメリットですが、情報セキュリティはオフィスでの業務以上に高い意識をもって対策をしていかなくてはいけません。

セキュリティ管理はテレワークの生命線

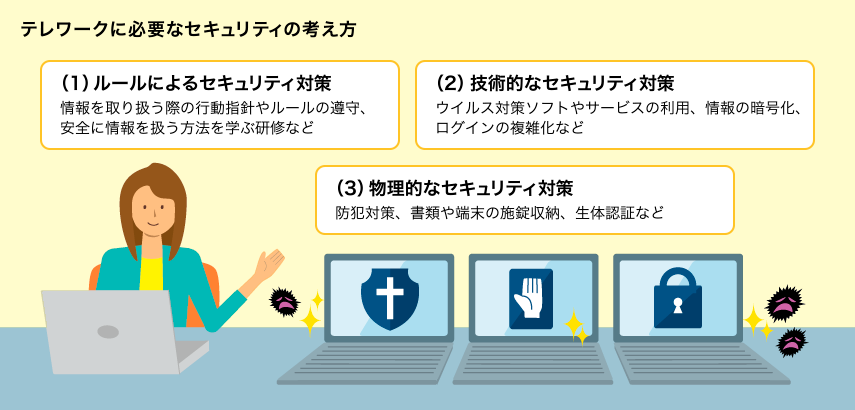

テレワークを安全に進めるためには、(1)ルールによるセキュリティ対策(2)技術的なセキュリティ対策(3)物理的なセキュリティ対策が必要です。

(1)ルールによるセキュリティ対策

STEP1:セキュリティガイドラインの策定

組織として統一のとれた情報セキュリティに関する基本方針や行動指針となるセキュリティガイドラインを策定します。ガイドラインは企業理念や経営戦略、企業規模、保有する情報資産、業種・業態などを反映させた、いわば情報セキュリティに関する自社の考え方やモラルを表すものです。

STEP2:セキュリティルール・情報管理ルールの策定

オフィス以外の場所からの会社サーバへのアクセスやメールを送受信する際のルール、社内の紙媒体資料の持ち出しに関するルールなど、テレワーク時の行動に関するルールを作ります。テレワークマニュアルと捉えて、細かな項目まで設定しましょう。

STEP3:ガイドラインとルールの遵守・浸透

研修などを通じて従業員に理解してもらい、浸透させましょう。

(2)技術的なセキュリティ対策

①アクセスの管理・制限

PCやアプリケーションを利用する際に、利用者が従業員本人であることを認証すること(本人認証)や、あらかじめ登録されている端末からのみのアクセスを許可すること(端末認証)などがあります。システム管理者は、従業員に貸与しているPCなどの端末情報を一元的に管理すること(端末管理)も大切です。

②暗号による管理

万が一、PCやスマートフォンなどを紛失してしまったり、盗難に遭った場合でも、情報漏洩から会社を守るためにログイン認証だけでなくハードディスクや端末本体の暗号化をしておきましょう。また、USBメモリを使う場合は必ず暗号化機能がついたものを使用するほか、通信の暗号化・メールそのものの暗号化、添付ファイルの暗号化、ExcelやWordなどで作成したファイルの暗号化など、二重三重のセキュリティ対策が有効です。

③運用のセキュリティ

インターネットへの接続や外付けの記録媒体にアクセスする可能性がある限り、端末はウイルスに感染する恐れがあります。OSやソフトウェアは常に最新の状態にアップデートをし、ウイルス対策ソフトを導入するようにしましょう。また、常に正常な状態のファイル原本やデータをバックアップとして保管しておくことも大切です。緊急時にはそこから復元することにより、被害を軽減します。

④ネットワークのセキュリティ

外部から社内ネットワークにアクセスしたり、WEBページを見たり、メールを送受信する際は当然外部のインターネット回線を使います。このときにウイルス感染のほか、盗聴・不正アクセスなどの危険があります。安全に情報をやりとりするために、VPN回線に接続して暗号化通信をするなどの対策を必ず講じましょう。

(3)物理的なセキュリティ対策

PCやサーバ等のハードウェアの盗難等の損害を受けないように、執務エリアに鍵をかけるなど作業環境やPCの保管・管理方法をあらかじめ確認しておきましょう。

「情報資産」という言葉の通り、企業が管理する電子データや紙文書、情報システムなどはすべて財産です。情報セキュリティを考慮しないテレワークは、いわば大金の入った財布を無防備に持ち歩くようなもの。自分のそばから離さないこと、鍵を厳重にかけること、信用のできる場所で作業することなど、セキュリティ対策をしっかり行い、事故を未然に防ぎましょう。

4回にわたり、テレワーク導入のポイントをお伝えしてきました。

テレワークは長時間労働の是正や人手不足の解消など、昨今の企業が抱える課題を解決するだけでなく、BCP(事業継続計画)にも大切な枠組みです。総務省主導の今年のテレワークデイズにも、2020年に向けて多くの企業が参加しました。会社の将来を見据え、成長戦略のひとつとして、今日からテレワーク実施に向けて一歩踏み出しましょう!

Vol.1 「テレワークを導入する前に知っておきたいポイント!」

Vol.2 「テレワークの導入方法① ゼロからわかる導入のコツ」

Vol.3 「テレワークの導入方法② 導入担当者必見!社内ルールの作り方」

企業のテレワーク導入を後押しし、働き方改革を強力にサポート

リモートアクセスサービス「マジックコネクト」の特長

・画面転送型リモートアクセスの仕組みのため、データを持ち出すことなく普段と同じPC環境で仕事ができる

・設定が簡単なため、導入や運用に専門的な知識を必要としない

・手元の端末にデータをコピーすることができない仕様なので、情報漏えいを防止できる

・使用(接続)時間を管理者が閲覧可能なので、勤務時間を把握しやすい

・導入コストが安い

おすすめコンテンツ

関連ニュース

新着動画

関連情報

-

請求書の印刷・封入作業をゼロに!電子請求書発行システム「楽楽明細」導入事例集

おすすめ資料 -

これなら先方も納得!取引先と請求書電子化をスムーズに進める3つのコツとは?

おすすめ資料 -

請求書受領サービスの 失敗しない選び方

おすすめ資料 -

雇用契約書の記載事項を知りたい方必見!必須事項や注意点を解説

おすすめ資料 -

Web請求書の導入にあたり費用対効果を高める方法、お伝えします!

おすすめ資料 -

【弁護士監修】障害者差別解消法改正(2024年4月施行)法務対応時のポイント

ニュース -

【人気簿記記事7選】簿記はスキル・キャリアアップに活かせる最強資格!

ニュース -

WTC_DEV-7582 Manegyパーツの修正

ニュース -

提供元表示テスト

ニュース -

もっと見るリンク先:テスト

ニュース -

契約書のリーガルチェックの重要性と6つのチェックポイント

おすすめ資料 -

オフィスステーション導入事例集

おすすめ資料 -

OFFICE DE YASAI 導入事例

おすすめ資料 -

働く人の意識を変える定点観測

おすすめ資料 -

【新卒エンジニア育成】入社1年で8割が一人前!サイバーエージェントの新入社員育成

おすすめ資料 -

「リバースメンタリング」とは。“立場逆転”で組織の硬直化を防ぎマネジメント力を高める方法。

ニュース -

dev環境の新着通知メールテスト

ニュース -

1月9日公開記事

ニュース -

日本の労働生産性が2年ぶりに上昇 日本生産性本部

ニュース -

大手損保会社の「産後パパ育休」対応保険の中身とは?

ニュース